Argentina volvió a ser víctima de una filtración de datos masiva que expuso las credenciales y la información de millones de personas. La obra social IOMA fue la primera en admitir la vulnerabilidad, aunque el incidente involucra a otras entidades gubernamentales clave.

Para saber más sobre el incidente, su alcance y sus posibles riesgos, DEF se contactó con Marcela Pallero, docente en la Universidad FASTA, CETyS y UTN y consultora en ciberseguridad.

- Te puede interesar: Cómo se redefine la seguridad y la defensa en el mundo: el nuevo mapa de amenazas internacionales

Filtración de datos masiva y preocupación en Argentina

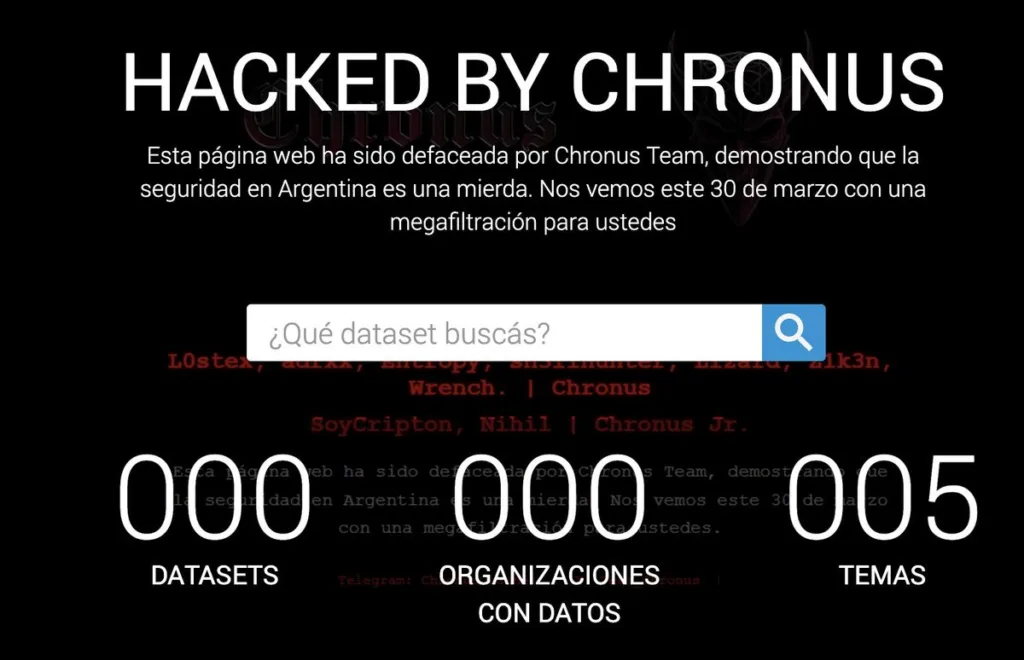

El 30 de marzo, adrxx, L0stex y Lizard del grupo Chronus Team se adjudicaron una “megafiltración de datos” de al menos 17 entidades en Argentina, entre las que se encuentran las obras sociales IOMA y OSEP, el Ministerio de Salud de la Nación, el Ministerio de Seguridad Nacional, la Corte Suprema de Justicia, la Jefatura de Gabinete de Ministros, Gendarmería Nacional y el Banco Central de la República Argentina (BCRA), entre otras.

Solo entre las obras sociales se habla de cuatro millones de personas cuyos datos fueron publicados y en el caso del gabinete de Ministros se hicieron públicos más de 140 gigabytes de información.

IOMA informó que “detectaron un ataque cibernético que implica los padrones de afiliación, sin vulneración de los datos personales sensibles ni afecta el normal funcionamiento de los sistemas del Instituto”. La obra social inició las “denuncias penales y otras acciones legales correspondientes ante la Comisión del Ciberdelito” con el fin de colaborar para prevenir intentos de estafa y detener este tipo de prácticas.

Sobre el riesgo que representa el hecho, Marcela Pallero explica que “dependerá del tipo de dato filtrado, todos los datos pueden utilizarse de manera sencilla si fuera que se filtraron contraseñas y no hay doble factor de autenticación, o para planificar ataques más sofisticados adaptando los mensajes engañosos con tu información específica”.

Pallero, con experiencia en Ciberseguridad en el ámbito público, advierte que el phishing sigue siendo una forma de ingresar a las organizaciones y si tienen muchos datos de las personas pueden planificar ataques que logren tener éxito.

En cuanto al fallo de origen que permitió la filtración, señaló que muchos datos ya habían sido expuestos, pero que no se conoce mucho más sobre los incidentes que hicieron posible que esos datos queden expuestos.

Por otro lado, está pendiente que los organismos públicos notifiquen sobre las vulneraciones conforme a la Decisión Administrativa 641/2021 y tampoco está claro si el nuevo Centro Nacional de Ciberseguridad está tomando la supervisión de su cumplimiento. Es esperable que el número aumente de manera crítica si el CNC se encargara de su cumplimiento.

DEF también consultó sobre el futuro y las medidas a tomar por parte del gobierno argentino: “Sería esperable que se hagan cumplir las regulaciones vigentes, dotar de capacidades y jerarquía al equipo de respuesta ante incidentes y que las instituciones que ya existen trabajen transversalmente en mejorar los procesos, el conocimiento de las personas y actualización de las tecnologías para abordar el problema. Con el tiempo, la sociedad debe construir salvaguardas para que esto suceda menos o al menos, para estar preparados”, explicó Marcela Pallero.

- Te puede interesar: Centro Nacional de Ciberseguridad: cómo afecta a la SIDE y quiénes estarán a cargo

Qué es Chronus Team y quiénes están detrás

El grupo que filtró los datos tiene un historial reciente de acciones contra el gobierno de México ocurrido en enero de 2026, pero también están asociados a operaciones en Brasil y Venezuela. Se presume que su alcance ya es regional.

Cristian Borghello, director de Segu-Info y consultor en Seguridad de la Información, identificó en su sitio web a Chronus Team como un clúster hacktivista centrado en intrusión, filtración de datos y daño reputacional sobre instituciones públicas de América Latina.

En las operaciones que se adjudican aparecen nombres como adrxx, L0stex, SoftVoid, Z1k3n, Sh3llhunter, Wrench, Lizard, Entropy, Nihil y SoyCrypton, entre otros. Borghello considera que las personas detrás de sus alias aparentan formar parte de un grupo colaborativo, más que a una estructura jerárquica tradicional.

“Entre los sectores afectados aparecen poderes judiciales, secretarías de salud, entidades educativas, municipios, sistemas de transparencia, registros de contribuyentes, bases de afiliación política y servicios administrativos estatales. En otras palabras, Chronus Team parece priorizar objetivos donde el daño público y el valor propagandístico de una filtración resultan más importantes que la persistencia silenciosa o el espionaje prolongado”, explicó Borghello en su blog de noticias.

El grupo que tuvo mayor actividad en México ya realizó su primera gran operación en Argentina, lo que podría ser un indicio de más incidentes vinculados a la ciberseguridad en el país.